Et konstant økende trusselbilde gjør at sikker fjerntilgang til industrielle miljøer er viktigere enn noensinne. Har du ikke allerede tatt tak i det, er det på tide å gjøre det nå.

Usikre løsninger for fjerntilgang er en hyppig brukt metode for hackere å få tilgang til kritiske systemer. Samtidig er det en realitet at stadig mer arbeid fremover vil bli utført ved hjelp av fjerntilgang. Fjerntilgang kan spare både tid og penger, men det er viktig å gjøre noen grundige overveiinger når løsning skal velges.

Velg tilpassede fjerntilkoblingsløsninger

OT-miljøer stiller helt andre krav til sikkerhet enn IT-systemer, fordi konsekvensene av en sikkerhetsbrist i OT-miljøet kan være langt mer alvorlige. Forstyrrelser i OT-systemer kan føre til produksjonsstans, lekkasjer eller til og med fysiske farer.

I mange bedrifter er det den sentraliserte IT-avdelingen som har ansvaret for fjerntilgangsløsninger, også for OT-miljøene. Mange bruker også samme løsning for fjerntilkobling for både IT og OT. Det kan skape flere utfordringer.

Når det oppstår problemer i produksjonen, haster det ofte med å få tilgang for å løse dem. Å måtte vente på at IT-avdelingen skal åpne brannmurer eller gi tilgang, kan føre til unødvendige forsinkelser og tapt produksjonstid. Løsningen blir ofte et midlertidig usikkert alternativ som man glemmer å fjerne i etterkant. En ny sårbarhet som kan utnyttes av en angriper.

De som jobber direkte med produksjonen og er på stedet, har ofte bedre forståelse for hvem som bør ha tilgang og når. Å være avhengig av sentralisert IT og IT-kompetanse fjerner denne kontrollen fra de som er nærmest de operative prosessene.

OT-miljøer har unike sikkerhetsbehov som skiller seg fra tradisjonelle IT-miljøer. Å bruke samme fjerntilgangsløsning for begge kan være utfordrende på mange måter. Passordhåndtering, tilgangsrettigheter og drift av løsningen er typiske eksempler på dette. Risikobildet er også annerledes. I OT står Safety øverst sammen med driftsregularitet, men i IT har konfidensialitet høyest prioritet.

Les også: Sikkerhet og overvåking i produksjonsnettverket gir mindre produksjonsstans

Ta kontroll over egne systemer

Mange bedrifter er avhengige av eksterne leverandører for vedlikehold, support og oppgraderinger av kritiske systemer. Det gjør at leverandører ofte trenger fjerntilgang til OT-systemene.

Utfordringen ligger i at man som sluttbruker ofte har begrenset innsyn i leverandørens sikkerhetsrutiner. Det er ikke alltid klart hvem hos leverandøren som har tilgang, hva de har tilgang til og når de kobler seg på systemene. Dette kan føre til en situasjon hvor uvedkommende får tilgang eller skadevare kommer inn i systemet via leverandøren.

Med innføringen av strengere regler som NIS2-direktivet og Digitalsikkerhetsloven har ansvaret for sikkerhet blitt enda tydeligere plassert hos bedriftene selv. Det betyr at du som sluttbruker må sørge for at leverandørene oppfyller nødvendige sikkerhetskrav og at deres tilgang er strengt kontrollert.

Det er derfor avgjørende å ikke stole blindt på at systemleverandørene har kontroll på sin egen sikkerhet, men at du selv etablerer strenge kontrollrutiner for deres fjerntilgang. Still høye krav til leverandørene deres og still gjerne kontrollspørsmål.

Les også: NIS2 – Det holder ikke lenger med en cyberforsikring

Velg en løsning som dekker alle behov i OT

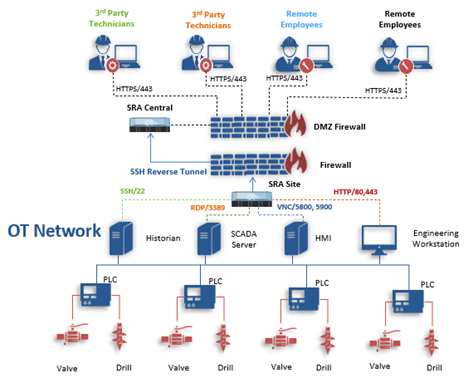

En effektiv fjerntilkoblingsløsning bør ha en god balanse mellom sikkerhet og den operative driften. Det må være enkelt å gi tilgang til eksterne brukere på en sikker måte. En god løsning bør støtte webbasert tilgang til engineering-stasjoner i OT samt en VPN-basert tilgang direkte til OT-utstyr som PLC og lignende i de tilfeller hvor engineering-software ligger på ekstern PC.

Et annet område som må ivaretas er filoverføring. Det er alltid behov for å overføre ny firmware, programoppdateringer og patcher. En god løsning som ivaretar sikker filoverføring med virussjekk, reduserer risiko for at andre og mer usikre metoder benyttes.

I tillegg bør løsningen tilby en oversikt hvor administratorer har full kontroll over hvem som har tilgang, når de har tilgang og hva de har tilgang til. Det bør også være enkelt å sette opp to-faktorautentisering for sikker pålogging, samt regler for å styre når og hvordan tilgang er tilgjengelig. Tidsbegrenset tilgang og omfattende logging, som inkluderer videoopptak av øktene, bidrar til bedre sikkerhet og kontroll.

Her kan du lese mer om Claroty Secure Remote Access

Hvordan komme i gang?

Dagens teknologi åpner opp for nye muligheter, men introduserer samtidig ny risiko. Ved valg av fjerntilgangsløsninger må funksjonalitet og brukervennlighet vurderes opp mot sikkerhet. Mange vil måtte sette strengere krav til samarbeidspartnere i tiden fremover, samtidig bør maskinbyggere, systemintegratorer og andre bidra til å redusere risiko overfor sine kunder. En god løsning som ivaretar begge parter er derfor viktig.

Hos Triple-S AS har vi lang erfaring og solid kompetanse på automasjonsløsninger, industrielle nettverk, industrielle protokoller, cybersikkerhet og fjerntilgang til ulike OT-miljøer. Ta kontakt med oss for råd om sikker fjerntilgang.

.png)

.png)